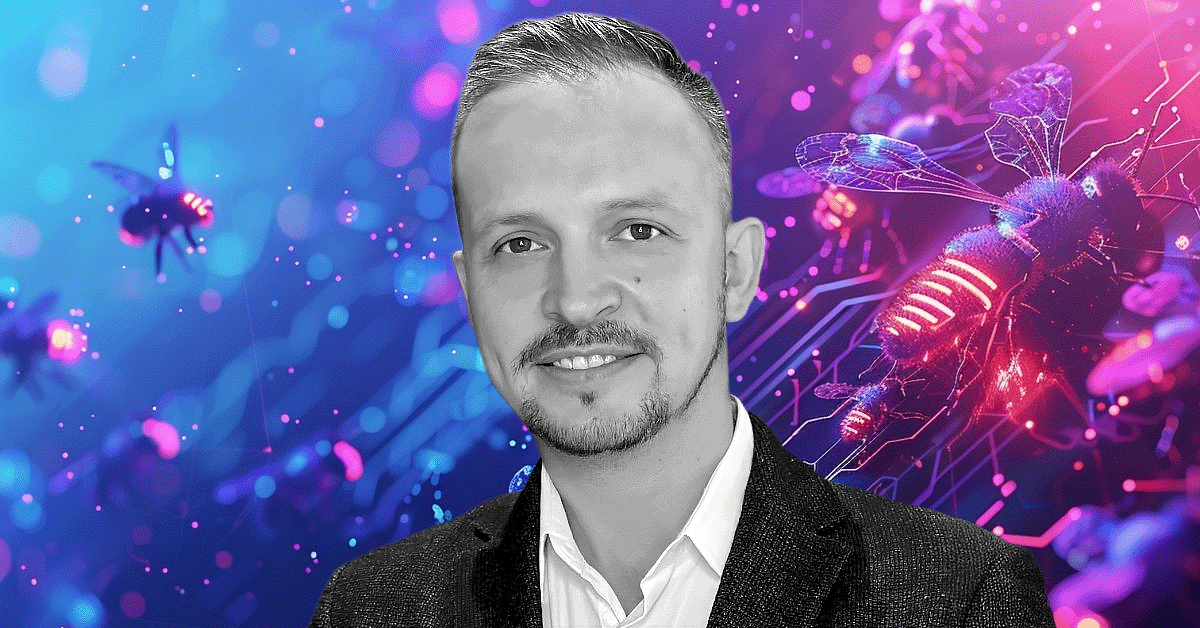

La cybersécurité continue de protéger des systèmes que les attaquants contournent déjà. Ce décalage, Roni Carta l’a observé de l’intérieur, avant de fonder Lupin & Holmes, il s’est construit une réputation comme bug bounty hunter, en identifiant des vulnérabilités pour… Voir l’article original sur cette page : Article original

À 23 ans, après 800 000 dollars gagnés en identifiant des failles chez Google, Amazon ou Netflix, Roni Carta lève 5,4 millions d’euros auprès de 20VC et Seedcamp